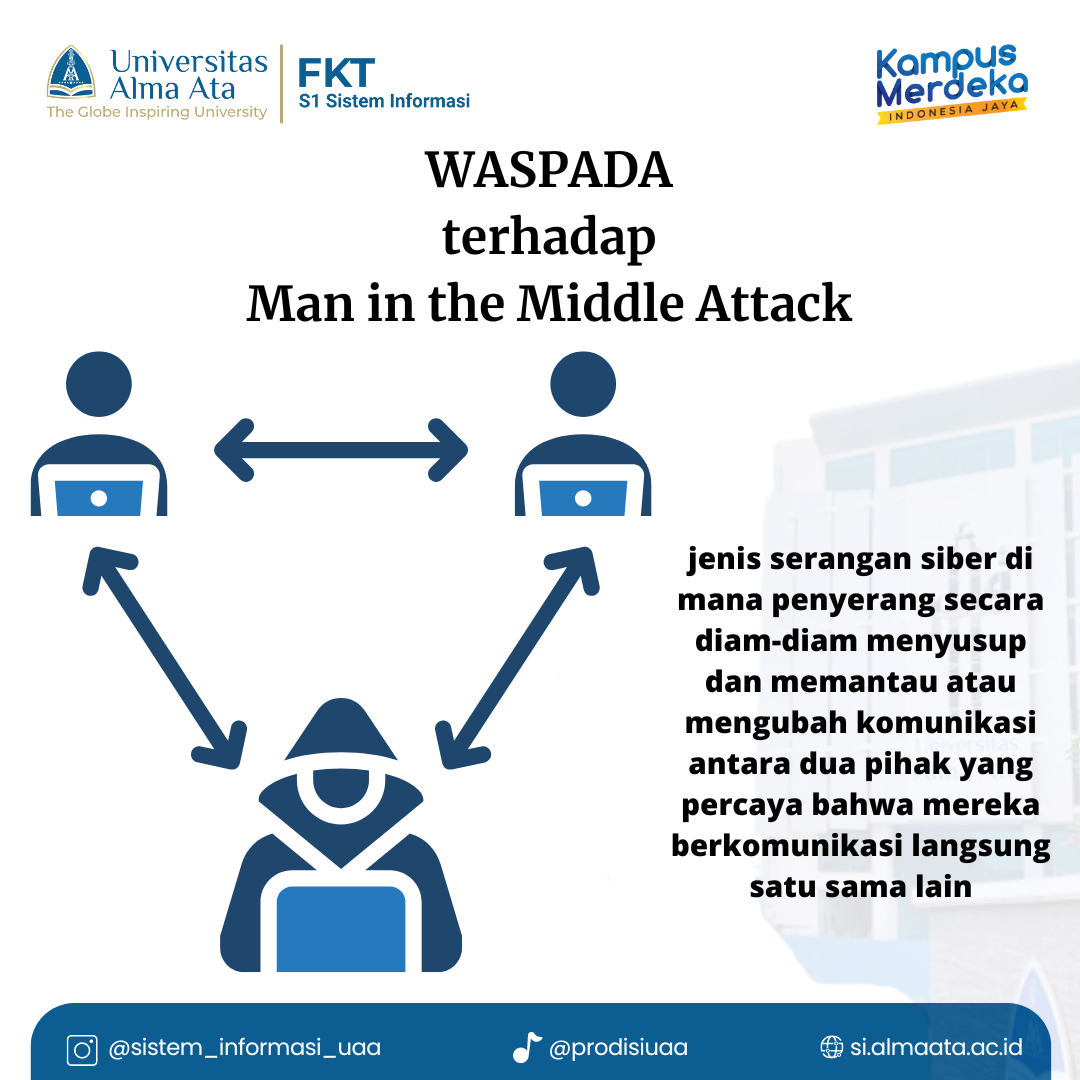

Man in the Middle Attack (MitM) adalah jenis serangan siber di mana penyerang secara diam-diam menyusup dan memantau atau mengubah komunikasi antara dua pihak yang percaya bahwa mereka berkomunikasi langsung satu sama lain. Penyerang dapat mencuri informasi sensitif seperti kata sandi, nomor kartu kredit, atau informasi pribadi lainnya, atau dapat juga menyuntikkan data yang berbahaya ke dalam komunikasi tersebut.

Berikut adalah beberapa jenis serangan MitM dan tekniknya berdasarkan artikel “Man-in-the-Middle Attack: Understanding in Simple Terms” oleh A. V. Vasilakos, N. Komninos, et al. dalam jurnal Journal of Network and Computer Applications:

- Wi-Fi Eavesdropping: Penyerang memanfaatkan jaringan Wi-Fi yang tidak aman atau membuat hotspot Wi-Fi palsu untuk memantau komunikasi pengguna. Pengguna bisa tertipu untuk terhubung ke jaringan yang tampak sah, tetapi sebenarnya dikelola oleh penyerang.

- IP Spoofing: Penyerang mengubah alamat IP dari situs web, server, atau perangkat, sehingga pengguna percaya mereka berkomunikasi dengan entitas yang sah, padahal sebenarnya dengan penyerang.

- DNS Spoofing: Penyerang memanipulasi cache DNS untuk mengarahkan lalu lintas pengguna ke situs web palsu. Ini dapat dilakukan dengan mengeksploitasi kerentanan pada server DNS atau dengan menyebarkan malware yang mengubah pengaturan DNS pengguna.

- ARP Cache Poisoning: Penyerang memanipulasi cache ARP (Address Resolution Protocol) pada jaringan lokal. Cache ARP diracuni dengan data alamat MAC palsu, memungkinkan penyerang untuk menyamar sebagai entitas yang sah dan menguping komunikasi.

- Session Hijacking: Penyerang mengambil alih sesi web pengguna atau cookie browser, memungkinkan mereka untuk mencuri data sensitif atau mengakses akun keuangan pengguna.

Untuk mencegah serangan Man-in-the-Middle (MitM), ada beberapa langkah sederhana yang dapat diambil:

- Menggunakan VPN (Virtual Private Network):

- VPN mengenkripsi semua data yang dikirim dan diterima, membuatnya lebih sulit bagi penyerang untuk menguping komunikasi Anda (EC-Council) (SpringerLink).

- Menghindari Jaringan Wi-Fi Publik yang Tidak Aman:

- Jangan mengakses informasi sensitif atau melakukan transaksi keuangan melalui jaringan Wi-Fi publik yang tidak aman. Jika harus menggunakan Wi-Fi publik, pastikan untuk terhubung melalui VPN (SpringerLink).

- Menggunakan HTTPS:

- Pastikan situs web yang Anda kunjungi menggunakan HTTPS, yang menunjukkan bahwa komunikasi antara browser dan server dienkripsi. Perhatikan ikon gembok di bilah alamat browser Anda (EC-Council).

- Memeriksa Sertifikat SSL/TLS:

- Sebelum memasukkan informasi sensitif, verifikasi bahwa sertifikat SSL/TLS situs web adalah sah dan valid. Banyak browser modern akan memberi tahu Anda jika ada masalah dengan sertifikat suatu situs web (EC-Council).

- Memperbarui Perangkat Lunak dan Sistem Operasi:

- Selalu gunakan versi terbaru dari perangkat lunak dan sistem operasi Anda untuk memastikan Anda memiliki semua patch keamanan terbaru yang melindungi dari eksploitasi yang dikenal (SpringerLink).

- Mengaktifkan Autentikasi Dua Faktor (2FA):

- 2FA menambahkan lapisan keamanan tambahan dengan meminta metode verifikasi kedua selain kata sandi, sehingga lebih sulit bagi penyerang untuk mengakses akun Anda meskipun mereka mencuri kata sandi Anda (SpringerLink).

- Menggunakan Kata Sandi yang Kuat dan Unik:

- Gunakan kata sandi yang kompleks dan unik untuk setiap akun. Pertimbangkan untuk menggunakan pengelola kata sandi untuk menyimpan dan mengelola kata sandi Anda dengan aman (EC-Council).

- Menggunakan Perangkat Keamanan Tambahan:

- Instal perangkat lunak antivirus dan antimalware yang dapat mendeteksi dan mencegah upaya penyusupan. Juga, gunakan firewall untuk memantau dan mengontrol lalu lintas jaringan masuk dan keluar (SpringerLink).

Referensi:

Mallik, Avijit. (2019). MAN-IN-THE-MIDDLE-ATTACK: UNDERSTANDING IN SIMPLE WORDS. Journal of Network and Computer Applications: 2. 109. 10.22373/cj.v2i2.3453.